Din guide til bruk av SSH

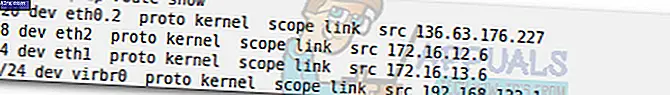

SSH er en nettverksprotokoll som fungerer i en konsoll. Den vanligste SSH-klienten er PuTTy. Bildet nedenfor viser en etablert SSH-økt. Det er enkelt å bruke, og raskt. De fleste IT-profesjonelle styrer hele nettverket utelukkende via SSH på grunn av sikkerheten, og rask og enkel tilgang til å utføre administrative og administrasjonsoppgaver på serveren. Hele sesjonen i SSH er kryptert. De viktigste protokollene for SSH er SSH1 / SSH-1 og SSH2 / SSH-2. SSH-2 er den siste, sikrere enn SSH-1. Et Linux-operativsystem har et innebygd verktøy som kalles Terminal for tilgang til konsoll, og en Windows-maskin krever en SSH-klient (f.eks. PuTTy).

Å få tilgang til en ekstern vert ved hjelp av SSH

For å få tilgang til en ekstern vert / maskin ved hjelp av SSH, må du ha følgende:

a) PuTTy (Free SSH Client)

b) SSH Server Brukernavn

c) SSH-serverpassord

d) SSH Port som vanligvis er 22, men siden 22 er standard, bør den endres til en annen port for å unngå angrep på denne porten.

I en Linux-maskin er brukernavnet root som administrator og inneholder alle administrative rettigheter.

I Terminal, vil følgende kommando starte en forbindelse til serveren.

ssh [email protected]

hvor, root er brukernavnet, og 192.168.1.1 er vertsadressen

Slik ser terminalen ut:

Kommandoene dine blir skrevet etter $ symbolet . For hjelp med en kommando i terminal / kitt, bruk syntaksen:

mann ssh

mann kommandoen

mann, etterfulgt av en kommando, kommer tilbake på skjermen kommandoer veiledning

Så hva jeg skal gjøre nå, er SSH ved hjelp av PuTTy i Debian OS som kjører på VMWare.

Men før jeg gjør det, må jeg aktivere SSH ved å logge inn på min VM Debian - Hvis du nettopp har kjøpt en server fra et vertsfirma, kan du be dem om å aktivere SSH for deg.

For å aktivere ssh, bruk

sudo /etc/init.d/ssh restart

Siden jeg bruker Ubuntu, og ssh ikke ble installert, så

For å installere ssh bruk disse kommandoene

sudo apt-get installer openssh-klient

sudo apt-get installer openssh-server

Og her er hva jeg har, logget på SSH via PuTTy:

Nå er dette det som trengs for å sette opp SSH og etablere en økt via PuTTy - Nedenfor vil jeg ta opp noen grunnleggende avanserte funksjoner som langsomt begynner å gi deg et større bilde av hele scenariet.

Standard ssh konfigurasjonsfilen er plassert på: / etc / ssh / sshd_config

For å vise konfigurasjonsfilen bruk: cat / etc / ssh / sshd_config

For å redigere konfigurasjonsfilbruken: vi / etc / ssh / sshd_config eller nano / etc / ssh / sshd_config

Etter redigering av en fil, bruk CTRL + X og trykk Y-tasten for å lagre og avslutte den (nano editor)

SSH-porten kan endres fra konfigurasjonsfilen, standardporten er 22. De grunnleggende kommandoene, katten, vi og nano vil også fungere for andre ting. For å lære mer om kommandoer spesifikt, bruk Google Search.

Hvis du endrer noen konfigurasjonsfil, må du starte på nytt for den tjenesten. For å fortsette, la oss anta at vi nå ønsker å endre porten vår, så det vi skal gjøre er å redigere sshd_config-filen, og jeg ville bruke

nano / etc / ssh / sshd_config

Du må være logget inn som admin, eller bruk sudo nano / etc / ssh / sshd_config for å redigere filen. Etter at den har blitt redigert, start ssh-tjenesten, sudo /etc/init.d/ssh restart

Hvis du endrer en port, må du tillate det i IPTABLES, hvis du bruker standard brannmur.

iptables -I INPUT -p tcp -port 5000 -j ACCEPT/etc/rc.d/init.d/iptables lagre

Spør etter iptables for å bekrefte om porten er åpen

iptables -nL | grep 5000

Det er flere direktiver i konfigurasjonsfilen, som diskutert tidligere, det er to protokoller for SSH (1 & 2). Hvis den er satt til 1, endrer du den til 2.

PRO TIPS: Hvis problemet er med datamaskinen eller en bærbar PC / notatbok, bør du prøve å bruke Reimage Plus-programvaren som kan skanne arkiver og erstatte skadede og manglende filer. Dette fungerer i de fleste tilfeller der problemet er oppstått på grunn av systemkorrupsjon. Du kan laste ned Reimage Plus ved å klikke herNedenfor er litt av konfigurasjonsfilen min:

# Pakke generert konfigurasjonsfil

# Se sshd_config (5) manpage for detaljer

# Hvilke porter, IPs og protokoller vi lytter etter

Port 5000 erstattet nummer 22 med port

# Bruk disse alternativene for å begrense hvilke grensesnitt / protokoller sshd vil binde til

#ListenAddress ::

#ListenAddress 0.0.0.0

Protokoll 2 erstattet protokoll 1 med 2

Ikke glem å starte tjenesten på nytt etter endringer

Root er administratoren, og det anbefales at den må være deaktivert, ellers hvis du er åpen for eksterne tilkoblinger, kan du bli gjenstand for brute force attack eller andre ssh sårbarheter - Linux-servere, er de mest elskede boksene av hackere, Direktivet LoginGraceTime, angir en tidsbegrensning for brukeren å logge inn og godkjenne, hvis brukeren ikke gjør det, lukker forbindelsen - la det stå som standard.

# Autentisering:

Logg innGraceTime 120

PermitRootLogin nr

StrictModes ja

En superkul funksjon er Nøkkelautentisering (PubkeyAuthentication) - Denne funksjonen lar deg sette opp bare nøkkelbasert godkjenning, som vi ser med Amazon EC3-servere. Du kan bare få tilgang til serveren ved hjelp av din private nøkkel, den er svært sikker. For at dette skal fungere, må du generere et nøkkelpar og legge til den private nøkkelen til den eksterne maskinen din, og legg til den offentlige nøkkelen til serveren slik at den kan nås med den aktuelle nøkkelen.

PubkeyAuthentication ja

AuthorizedKeysFile .ssh / authorized_keys

RSAAuthentication ja

PasswordAuthentication nr

Dette vil nekte ethvert passord, og vil bare tillate brukere tilgang til en nøkkel.

I et profesjonelt nettverk vil du vanligvis informere brukerne om hva de har lov til å gjøre og hva ikke, og annen nødvendig informasjon

Konfigurasjonsfilen som skal redigeres for bannere er: / etc / motd

For å åpne filen i editor, skriv inn: nano / etc / motd eller sudo / etc / motd

Rediger filen, akkurat som du ville gjøre i notisblokk.

Du kan også plassere banneret i en fil og referere det i / etc / motd

for eksempel: nano banner.txt vil opprette en banner.txt-fil og umiddelbart åpne editoren.

Rediger banneret, og ctrl + x / y for å lagre det. Deretter referer det til i motd filen ved hjelp av

Banner / home/users/appualscom/banner.txt ELLER hva, filbanen er.

Akkurat som banneret, kan du også legge til en melding før påloggingsprompten, filen for redigering er / etc / issue

SSH Tunneling

SSH Tunneling gjør det mulig å tunnelere trafikken fra din lokale maskin til en ekstern maskin. Den er opprettet gjennom SSH-protokoller og er kryptert. Sjekk ut artikkelen om SSH Tunneling

Grafisk sesjon over SSH-tunnelen

Aktiver grafisk / gui-økten ved å uncommenting den følgende linjenX11Forwarding ja

På klientens slutt ville kommandoen være:

ssh -X [email protected]

Du kan kjøre program som Firefox, etc ved hjelp av enkle kommandoer:

firefox

Hvis du får en visningsfeil, må du angi adressen:

eksporter DISPLAY = IPaddressofmachine: 0.0

TCP Wrappers

Hvis du ønsker å tillate valgte verter og nekte noen, så er disse filene du må redigere

1. /etc/hosts.allow

2. /etc/hosts.deny

Å tillate noen verter

sshd: 10.10.10.111

For å blokkere alle fra sshing til serveren din, legg til følgende linje i /etc/hosts.deny

sshd: ALL

SCP - Sikker kopi

SCP - sikker kopi er et filoverføringsverktøy. Du må bruke følgende kommando for å kopiere / overføre filer over ssh.

kommandoen nedenfor vil kopiere myfile til / home / user2 på 10.10.10.111

scp / home / user / myfile [email protected]: / home / user2

scp kilde destinasjon syntaks

For å kopiere en mappe

scp -r / home / user / myfolder [email protected]: / home / user2

Søker etter filer på en ekstern maskin

Det er veldig enkelt å søke etter filer på en ekstern maskin og se utgangen på systemet. Å søke filer på en ekstern maskin

ssh [email protected] finn / hjem / brukernavn '* .jpg'Kommandoen vil søke i / hjem / brukerkatalog for alle * .jpg-filer, du kan spille med den. finn / navn vil søke i hele / rotkatalogen.

SSH ekstra sikkerhet

iptables lar deg sette tidsbegrensede begrensninger. Kommandoene nedenfor vil blokkere brukeren i 120 sekunder hvis de ikke godkjenner. Du kan bruke / sekund / time / minutt eller / dag parameter i kommandoen for å spesifisere perioden ..

Tidsbegrensede grenseriptables -A INPUT -p tcp -m state -syn -state NEW -port 22 -m limit -limit 120 / second-limit-burst 1 -j ACCEPT

iptables -A INPUT -p tcp -m state -syn -state NEW -dport 5000 -j DROP

5000 er porten, endre den etter dine innstillinger .

Tillat godkjenning fra en bestemt IP

iptables -A INPUT -p tcp -m state -state NY-kilde 10.10.10.111 -port 22 -j ACCEPT

Andre nyttige kommandoer

Fest en skjerm over SSH

ssh -t [email protected] skjerm -r

SSH Overføringshastighetskontroll

ja | pv | ssh [email protected] cat> / dev / null

PRO TIPS: Hvis problemet er med datamaskinen eller en bærbar PC / notatbok, bør du prøve å bruke Reimage Plus-programvaren som kan skanne arkiver og erstatte skadede og manglende filer. Dette fungerer i de fleste tilfeller der problemet er oppstått på grunn av systemkorrupsjon. Du kan laste ned Reimage Plus ved å klikke her