Intel-forbrukerkvalitet-prosessorer Sikkerhetsproblem som ikke kan festes på maskinvarenivå oppdaget, men det er vanskelig å utnytte

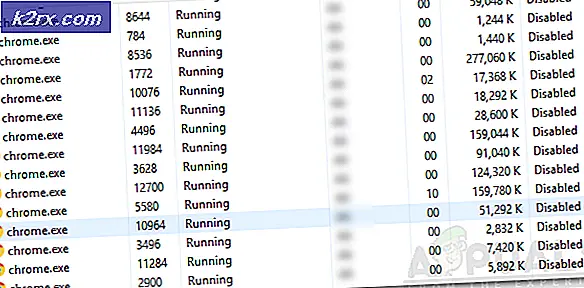

Intel-prosessorer har et nylig oppdaget sikkerhetsproblem innebygd dypt inne i maskinvaren. De sikkerhetsfeil ser ut til å være uoppretteligog påvirker angivelig nesten alle Intels CPU-er av forbrukerkvalitet, noe som gjør den til en av de største og mest påvirkende sikkerhetsproblemene til prosessorer.

EN nylig oppdaget sikkerhetsproblem er kjernen i Intels ROM av Intel Converged Security and Management Engine (CSME). Forskere ved Positive Technologies hevder å ha funnet sikkerhetsfeilen som ser ut til å være nesten uopprettelig av sikkerhetsoppdateringer. Det er imidlertid også viktig å merke seg at Intel kan blokkere de fleste stier som kan brukes til å utnytte sikkerhetsfeilen. Videre er sårbarheten ganske kompleks å utnytte, og krever lokal eller fysisk tilgang til datamaskiner som kjører på Intel-prosessorer.

Ny sikkerhetsproblematikk i Intel-prosessorer er tilstede i både maskinvare og fastvaren til Boot ROM:

Den nylig oppdagede sikkerhetsfeilen ligger i kjernen av Intels ROM av Intel Converged Security and Management Engine (CSME). Intel CSME danner grunnlaget for den kryptografiske kjernen for maskinvaresikkerhetsteknologier utviklet av Intel og brukt overalt. Med andre ord kan flere krypterte plattformer som DRM, fTPM og Intel Identity Protection utnyttes.

Positive Technologies hevder "det er umulig å fikse fastvarefeil som er hardkodet i Mask ROM for mikroprosessorer og brikkesett." Sikkerhetsforskningsselskapet har tilbudt informasjon nedenfor om den nye sikkerhetsproblemet i Intel-prosessorer:

- Sårbarheten er tilstede i både maskinvare og fastvaren til oppstarts-ROM-en. De fleste av IOMMU-mekanismene til MISA (Minute IA System Agent) som gir tilgang til SRAM (statisk minne) av Intel CSME for eksterne DMA-agenter er deaktivert som standard. Vi oppdaget denne feilen ved å bare lese dokumentasjonen, så lite imponerende som det kan høres ut.

- Intel CSME-firmware i oppstarts-ROM initialiserer først sidekatalogen og starter oversettelse av sider. IOMMU aktiveres først senere. Derfor er det en periode når SRAM er utsatt for ekstern DMA-skriving (fra DMA til CSME, ikke til prosessorens hovedminne), og initialiserte sidetabeller for Intel CSME er allerede i SRAM.

- MISA IOMMU-parametere tilbakestilles når Intel CSME tilbakestilles. Etter at Intel CSME er tilbakestilt, starter den kjøringen igjen med oppstarts-ROMen.

Bør PC-kjøpere og eiere av datamaskiner som kjører på Intel-prosessorer være bekymret for den nye sikkerhetsproblemet?

Det nylig oppdagede sikkerhetsproblemet påvirker praktisk talt alle Intel-brikkesett og SoC-er som er tilgjengelige i dag. Bare Intels 10. generasjons "Ice Point" -brikker ser ut til å være immun. Dette betyr at nesten alle Intels prosessorer for forbrukerkvalitet har den nye sikkerhetsfeilen.

Det er imidlertid viktig å merke seg at denne sårbarheten er vanskelig å utnytte. Videre kan Intel potensielt stenge mange av sårbarhetens angrepsvektorer. Med andre ord er det flere måter angripere kan forsøke å utnytte feilen i Intel-prosessorer. Men de fleste angrepene vil kreve enten et lokalt nettverk eller til og med fysisk tilgang til datamaskinen som kjører på Intel CPU.

Enkelt sagt, den nylig oppdagede feilen kan ikke utnyttes eksternt. Dette begrenser effekten av det samme betydelig. Dette betyr også at flertallet av individuelle datamaseiere og brukere som er avhengige av Intel-prosessorer ikke trenger å være bekymret.

Det er selskapene som er avhengige av tung kryptering og sikkerhet, som banker, innholdshåndteringsselskaper, personlig informasjonsvirksomhet og statlig infrastruktur, blant andre som må samarbeide med Intel for å løse feilen. Ganske mange sikkerhetsproblemer er blitt oppdaget bare i Intel-prosessorer det siste året. I mellomtiden har AMD, den viktigste konkurransen til Intel, en voksende rykte for å produsere svært sikre prosessorer og sjetonger som forblir immun mot sårbarheter på maskinvarenivå.